Инфографика. Тактика защиты, или Насколько IT-сервисы готовы к кибератакам

5 мин читать

Число кибератак растет ежегодно. Поэтому вне зависимости от сегмента бизнеса компании вынуждены уделять все больше внимания вопросам безопасности своих ИТ-систем.

Специалисты компании «iSense Solutions» совместно с «Bitdefender» провели исследование по теме «Виртуализация приносит новые вызовы безопасности для крупных организаций». Основная цель которого – определить, насколько компании и их инфраструктура готовы к внешним угрозам, в т.ч. подробнее вскрыть ключевые проблемы безопасности, с которыми сталкиваются ИТ-специалисты при переходе на облачные решения.

Предупрежден – НЕ значит вооружен

Несмотря на то, что проблема преступлений в сфере информационной безопасности злободневна и носит общемировой характер, исследование показало, что большинство организаций не подготовлены к отражению кибератак. Компании объясняют это:

- нехваткой технических специалистов-экспертов;

- недостатком опыта в моделировании вероятных угроз для «тренировок»;

- отсутствием общей стратегии реагирования на подобные инциденты.

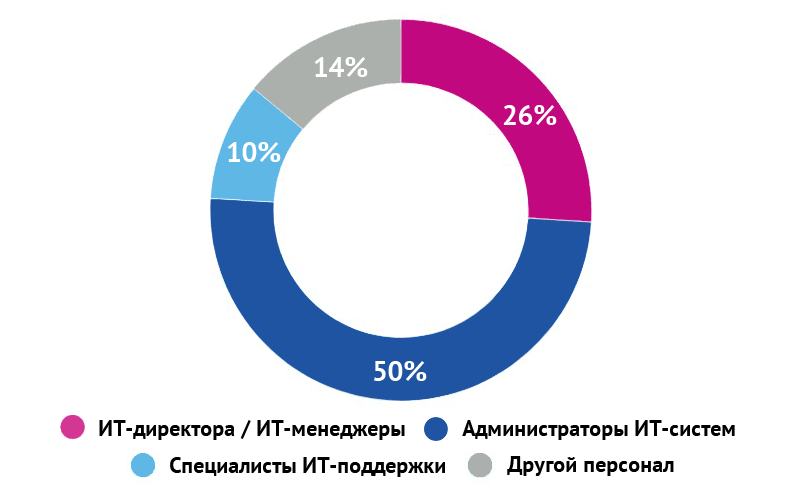

В экспресс-опросе приняли участие 250 специалистов, отвечающих за вопросы безопасности и защиту информации в компании.

Самые интересные результаты этого исследования мы представили в виде инфографики.

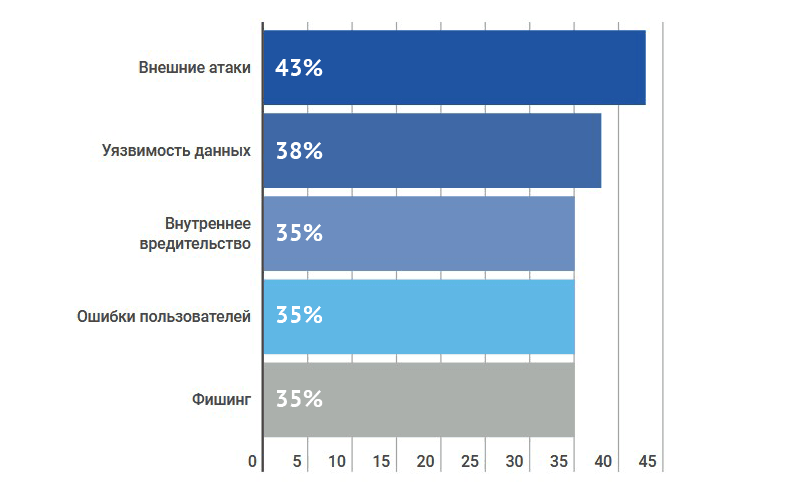

Назовите наиболее опасные источники киберугроз.

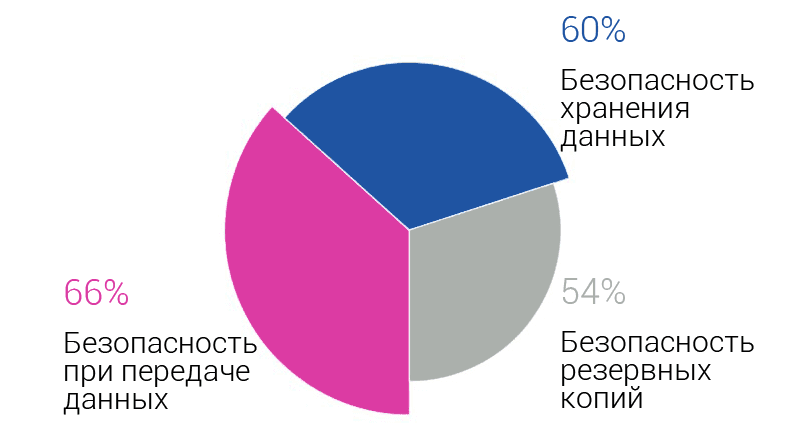

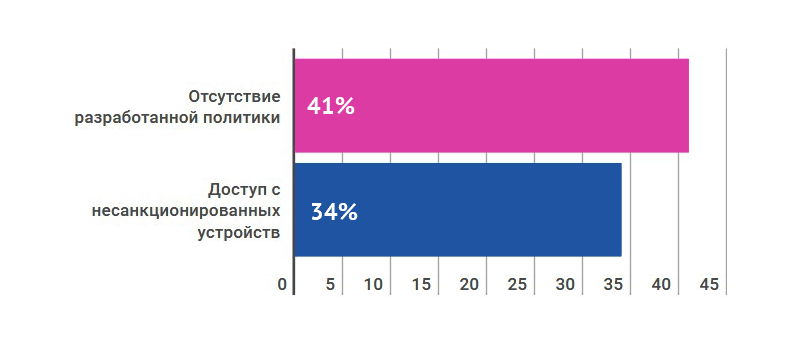

Укажите основные проблемы безопасности, на которые необходимо обратить внимание при использовании облачных сервисов.

Выделите смежные для компании проблемы, связанные с темой безопасности в облаке.

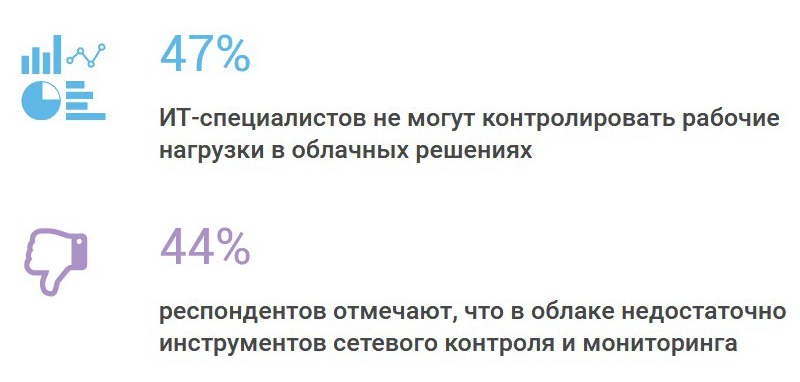

Каких инструментов не хватает в облачных сервисах?

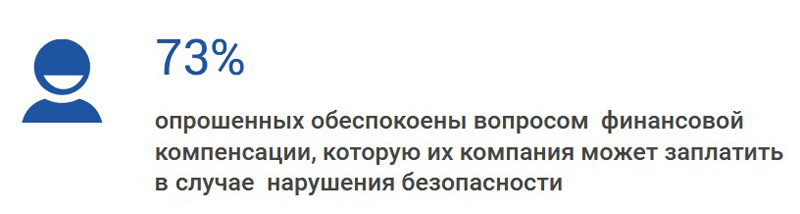

В чем заключаются дополнительные риски при «нападении» на ИТ-инфраструктуру компании?

В чем состоит корреляционная зависимость между потенциальными угрозами безопасности ИТ-систем и персоналом?

66% ИТ-руководителей задумываются над тем, что они могут потерять работу из-за возможных проблем безопасности.

При этом 7 из 10 ИТ-руководителей акцентировали внимание на том аспекте, что вопрос управления безопасностью актуален не только для облачных сервисов, но и для гибридных систем (InHouse + SaaS).

Кто виноват и что делать?

Чтобы не искать виновных и не работать с негативными (и отчасти непредсказуемыми) последствиями внешних вторжений, всегда лучше работать на опережение. Ведь основная задача ИТ-специалистов не только отражать потенциально возможные атаки, но снижать и нивелировать риски еще до наступления инцидентов.

Согласно исследованию, основными проактивными ИТ-рецептами можно назвать:

1. Анализ данных

Проведение анализа и оценки данных, обрабатываемых в организации.

2. Настройка прав доступа

Ограничение доступа к информации, относящейся к интеллектуальной собственности.

3. Применение протоколов безопасности

Разработка, применение и верификация протоколов безопасности.

4. Введение регламентов

Ввод регламентов при работе во внутренней сети и при подключении из внешней.

5. Контроль установки ПО

Запрет на установку и использование сотрудниками нелицензионного ПО.

6. Использование инструментов защиты

Аудит и регулярная проверка на уязвимости разных типов, применение современных инструментов защиты (антивирусы, криптография, контроль доступа и мн. др.).

Результирующий итог всех этих действий – внедрение в компании общей политики безопасности. Эта внутрикорпоративная политика должна работать как на повышение надежности ИТ-систем организации, так и быть единым паттерном при борьбе с любыми потенциальными киберугрозами.

Выводы исследования подкрепляют уверенность команды ITSM 365 в том, что наращивание экспертизы в области защиты ИТ-систем – приоритетная задача для бизнеса.

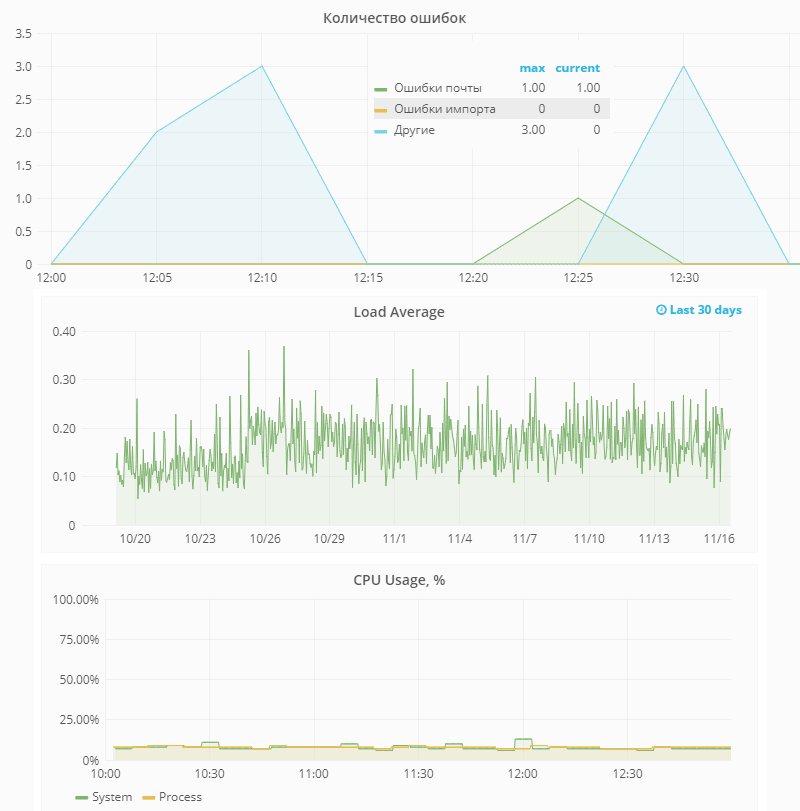

Так например, наши специалисты постоянно развивают свои компетенции в вопросах безопасности данных в ITSM 365. Мы не забываем про репликацию базы и резервное копирование бизнес-информации, интегрируем в сервис инструменты мониторинга и дополняем разными метриками, что позволяет нам «держать руку на пульсе» и защищать облачный сервис от критических уязвимостей.

И останавливаться в этой борьбе мы не намерены, поэтому арсенал защитных действий будет только расширяться!